日本年金機構(以下、機構)の情報漏えい事件に関する報告書が、当事者である機構、厚生労働省の第三者委員会、政府のサイバーセキュリティ戦略本部の3つの組織から、それぞれが取りまとめたものとして8月下旬に発表されました。「標的型攻撃」という高度なサイバー攻撃の実態、機構の問題点などが具体的に報告されており、3組織それぞれの立場からの報告書になっています。すべての企業・団体の教訓となるため、ぜひ参照ください。

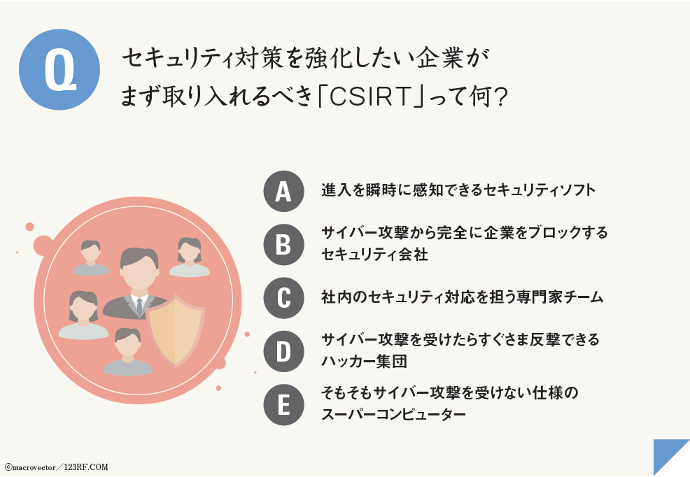

さて、前回は筆者が勤める情報セキュリティ会社、ラックが無償公開した「標的型攻撃対策指南書」を読み解き、防御策の優先度や総合的な対応力が重要であることをお話しました。標的型の対策は、特効薬はありません。今回は事故は完全には防げないということを踏まえて、事故対応を行う専門組織「CSIRT(シーサート、Computer Security Incident Response Teamの略称)」を社内で立ち上げることについて考えてみます。

専門家集団を組織する

まず、CSIRTの必要性について考えてみます。事故報告書によると、標的型攻撃は波状的に行われ、外部組織からの感染の疑いの連絡ののち1カ月も経ってから情報窃取が行われたとのことです。初期の風邪を軽んじて、肺炎などをこじらせたような状態であり、少しレベルの低い初期の攻撃における確認を怠るという運用上の油断がなければ …

あと75%