第三次世界大戦の勃発も危ぶまれるほど、緊張感が高まるウクライナ問題。第二次大戦を彷彿とさせる場面も多いというが、当時と比べ大きく異なるのがサイバー攻撃。これは政府のみならず、企業にとっても大きな問題。改めて学んでおこう。

ロシアによるウクライナ侵攻をきっかけに世界情勢は急速に緊迫化している。本稿を執筆している3月上旬までの流れは、第二次世界大戦前夜とオーバーラップする部分が多い。歴史を教訓とするなら、日本企業も最悪の事態を想定して動き始めるべき局面だろう。

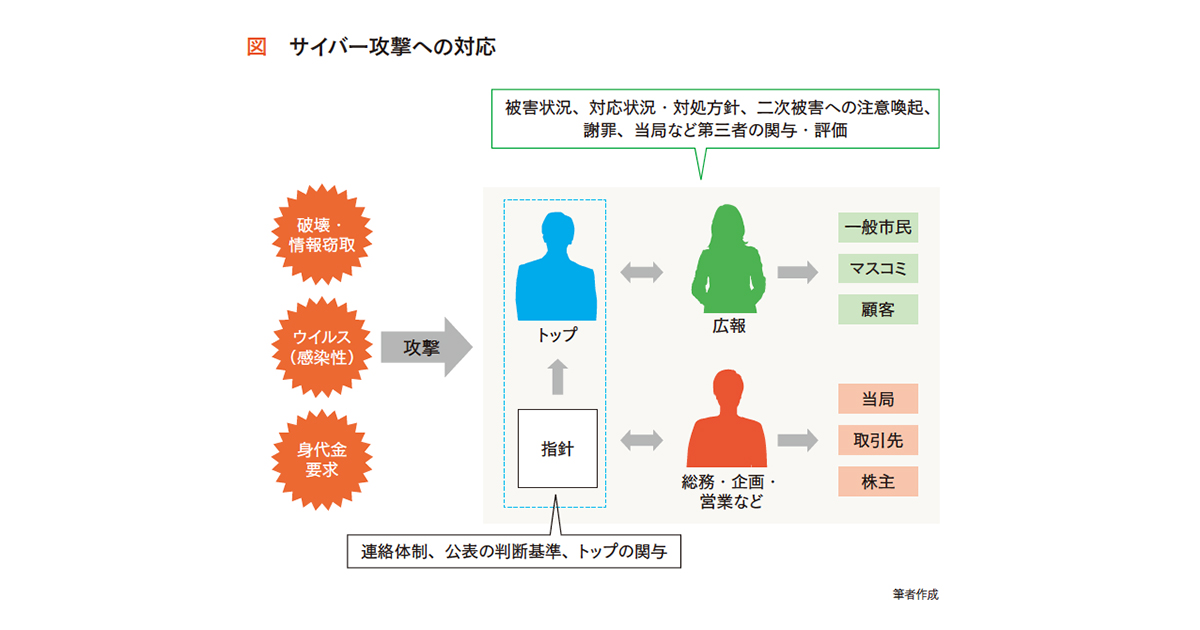

現代の戦争の特徴は、サイバー空間が含まれるという点にある。ウクライナやロシアに進出していない日本企業も攻撃を受ける可能性が高まっているということだ。実際、一部の企業は攻撃により生産停止などに追い込まれており、ウクライナ情勢との関連が疑われている。今回はこうした事態に直面した際の広報対応について考えてみよう。

公表のタイミングは慎重に

サイバー攻撃には大きく分けると3つある。❶システムの破壊や情報の窃取 ❷コンピューターウイルスの拡散 ❸データやシステムを「人質」とした身代金の要求──だ。これらが重なるケースも多い。例えばマルウエア(悪意のあるプログラム)の多くは感染力を持ち(❷)、システムに侵入して破壊(❶)したり、データを暗号化して解除と引き換えに金銭を要求(❸)したりする(ランサムウエア)。

広報にとってサイバー攻撃が厄介なのは、工場の物理的な損傷などと比べ、被害の発生を公表するタイミングが見極めにくいことだ。

まず、状況把握に時間がかかる。例えばコンピューターウイルスは、感染してすぐに暴れ出すとは限らない。新型コロナウイルスなどと同じく潜伏期間があり、気付かれないまま他のコンピューターに拡散していく。システムの破壊など目に見える被害が出たときには、追跡が困難になっており、全容が判明するまで待っていると公表は大幅に遅れてしまう。

また、サイバー攻撃もれっきとした犯罪なので、被害の公表にあたっては捜査機関や監督官庁の介入を受ける。例えば防衛関連の企業秘密が流出した場合、当局からストップがかかるケースもあるだろう。

加えて、公表自体が二次被害を引き起こすリスクも考慮する必要がある。例えばネットなどに個人情報が流出した場合、一定の対策を打ってからでなければ情報の拡散を助長しかねない。ランサムウエアに感染して身代金を払った場合も、公表すればテロや誘拐などと同様、そうした犯罪を...